Praktyczny przewodnik po zabezpieczaniu integracji API na stronie WWW: jak ukryć klucze, ograniczyć nadużycia, walidować dane, monitorować ruch i utrzymywać bezpieczną integrację po wdrożeniu.

Najbezpieczniej zabezpieczyć integrację API przez backend, nigdy nie trzymać kluczy we froncie, stosować minimalne uprawnienia, limity zapytań, walidację danych, monitoring oraz regularną rotację i audyt sekretów.

Najważniejsze wnioski

- Klucze API nie powinny trafiać do kodu frontendu, repozytoriów ani logów.

- Backend powinien pośredniczyć w komunikacji z zewnętrznym API i ukrywać sekrety.

- Najmniejsze uprawnienia, osobne scope’y i osobne klucze znacząco ograniczają skutki incydentu.

- Rate limiting, throttling i cache pomagają ograniczyć nadużycia oraz koszty.

- Walidacja musi działać po stronie backendu, nie tylko w przeglądarce.

- Monitoring, alerty i maskowanie danych w logach są kluczowe do szybkiego wykrywania problemów.

- Bezpieczeństwo integracji API wymaga regularnego audytu, rotacji sekretów i przeglądu konfiguracji.

- Dlaczego integracja API bywa najsłabszym punktem strony WWW

- Jak nie ujawnić kluczy API w kodzie i konfiguracji

- Zasada najmniejszych uprawnień w praktyce

- Jak ograniczać nadużycia API przez limity i kontrolę ruchu

- Walidacja danych i zabezpieczenie przed błędami konfiguracji

- Bezpieczna architektura z backendem jako warstwą ochronną

- Monitoring, logi i reagowanie na incydenty

- Proces utrzymania bezpiecznej integracji po wdrożeniu

- Najczęstsze błędy, których warto unikać

- Checklist wdrożeniowy dla bezpiecznej integracji API

- Powiązane artykuły

Dlaczego integracja API bywa najsłabszym punktem strony WWW

Integracje API są dziś podstawą wielu stron internetowych, sklepów online, paneli B2B i systemów dedykowanych. Łączą frontend z usługami zewnętrznymi, a to zawsze zwiększa powierzchnię ataku.

Problemem rzadko jest samo API. Najczęściej zawodzi sposób wdrożenia: klucze w kodzie frontendu, zbyt szerokie uprawnienia, brak limitów, brak monitoringu lub błędna konfiguracja środowisk.

Jeśli integracja obsługuje dane klientów, ceny, zamówienia albo operacje administracyjne, trzeba ją traktować jak element infrastruktury krytycznej. To nie jest tylko techniczny dodatek do strony, ale realny punkt ryzyka dla biznesu.

- wyciek kluczy i tokenów

- nadużycia ruchu i kosztów

- błędne dane lub synchronizacja

- nieautoryzowany dostęp do funkcji

- awarie po złej konfiguracji

Jak nie ujawnić kluczy API w kodzie i konfiguracji

Najważniejsza zasada brzmi prosto: sekret umieszczony we froncie należy uznać za ujawniony. Przeglądarka użytkownika nie jest bezpiecznym miejscem dla kluczy API, tokenów i innych wrażliwych danych.

Bezpieczniejszy model zakłada pośrednictwo backendu. Frontend komunikuje się z własną aplikacją, a dopiero backend wykonuje wywołanie do zewnętrznego API, używając sekretu przechowywanego po stronie serwera.

W praktyce warto korzystać ze zmiennych środowiskowych, bezpiecznych managerów sekretów i osobnych konfiguracji dla środowiska dev, staging i production. Trzeba też pilnować, by sekrety nie trafiały do repozytoriów, logów debugowych ani backupów.

Dobrą praktyką jest ograniczenie dostępu do sekretów tylko do osób i procesów, które naprawdę ich potrzebują. Im mniej punktów styku z kluczami, tym mniejsze ryzyko przypadkowego wycieku.

- nie zapisuj kluczy w JavaScript

- nie commituj sekretów do repozytorium

- ukrywaj dostęp do API za backendem

- stosuj osobne sekrety dla środowisk

- używaj systemu do zarządzania sekretami

Zasada najmniejszych uprawnień w praktyce

Nawet jeśli klucz zostanie przechwycony, jego możliwości powinny być jak najmniejsze. To właśnie jest zasada najmniejszych uprawnień. Klucz używany do odczytu nie powinien umożliwiać zapisu, a integracja pobierająca cenniki nie potrzebuje dostępu do wszystkich modułów systemu.

W praktyce oznacza to tworzenie wielu kluczy zamiast jednego uniwersalnego. Osobny sekret dla odczytu danych, osobny dla webhooków, osobny dla synchronizacji i osobny dla operacji administracyjnych. Taki podział ogranicza skalę potencjalnej szkody.

Jeśli dostawca API oferuje role, scope’y, whitelistę adresów IP albo ograniczenie domen, warto z tego korzystać. Bezpieczeństwo nie opiera się na jednym zabezpieczeniu, tylko na warstwach, które wzajemnie się uzupełniają.

- klucz tylko do potrzebnej funkcji

- oddzielne scope’y lub role

- odseparowane integracje

- kontrola dostępu na poziomie sieci

- mniejsza szkoda przy incydencie

Jak ograniczać nadużycia API przez limity i kontrolę ruchu

Nadużycie API nie zawsze wynika z ataku. Często jest efektem błędu integracji, zapętlenia zapytań, testów uruchomionych na produkcji albo zbyt agresywnego odpytywania z frontendu. Skutek bywa jednak ten sam: przeciążenie, koszty i niestabilność.

Dlatego warto wdrożyć rate limiting, throttling i limity per użytkownik, IP, token oraz endpoint. W miejscach, gdzie dane nie muszą być pobierane przy każdym kliknięciu, pomaga cache. To zmniejsza liczbę zapytań i odciąża zarówno własny backend, jak i zewnętrzne API.

Dobrze jest też monitorować anomalie. Jeśli liczba zapytań nagle rośnie, należy szybko ustalić, czy to normalny wzrost ruchu, błąd konfiguracji, czy rzeczywiste nadużycie. Bez takiej kontroli problem często wykrywa się dopiero po kosztach lub skargach użytkowników.

- rate limiting

- throttling

- cache

- alerty o anomaliach

- limity na użytkownika i endpoint

Walidacja danych i zabezpieczenie przed błędami konfiguracji

Wiele problemów z integracją API zaczyna się od danych wejściowych, które nie zostały właściwie sprawdzone. Jeśli aplikacja przekaże niepełne, niespójne lub zmodyfikowane dane, skutkiem mogą być błędne zamówienia, zła wycena, problemy z synchronizacją albo niezamierzone operacje.

Walidacja musi działać wielowarstwowo. Frontend może szybko ostrzec użytkownika, ale prawdziwa decyzja bezpieczeństwa należy do backendu. To tam powinno się sprawdzać typy, zakresy, wymagane pola, długości, formaty i zgodność z uprawnieniami.

Błędy konfiguracji obejmują też złe mapowanie pól, pomieszanie środowisk, niepoprawne webhooki i brak obsługi błędów zwrotnych. Dlatego przed wdrożeniem warto testować scenariusze negatywne: puste pola, błędne typy, wygasłe klucze, przekroczone limity i odpowiedzi API inne niż oczekiwane.

- walidacja po stronie frontendu i backendu

- sprawdzanie typów i zakresów

- blokada nadmiarowych danych

- testy błędnych scenariuszy

- obsługa błędów zwrotnych

Bezpieczna architektura z backendem jako warstwą ochronną

Jeśli integracja ma być odporna na wycieki i nadużycia, backend powinien działać jak brama ochronna. To on odbiera dane od użytkownika, filtruje je, ukrywa sekrety i decyduje, co wolno przekazać dalej.

Frontend nie powinien znać szczegółów technicznych zewnętrznego API. Użytkownik nie musi widzieć endpointów dostawcy, tokenów ani logiki autoryzacji. Dzięki temu łatwiej też zmienić wersję API, dostawcę lub sposób uwierzytelniania bez przebudowy całego interfejsu.

Taki model wspiera również rozwój. Można dodać retry logic, cache, transformację danych, fallbacki oraz obsługę błędów bez ingerencji w warstwę widoczną dla użytkownika. To praktyczne i bezpieczne rozwiązanie dla sklepów internetowych, platform B2B i systemów dedykowanych.

- frontend tylko do komunikacji z własnym backendem

- ukrycie szczegółów dostawcy API

- transformacja i filtrowanie danych

- retry z kontrolą błędów

- łatwiejsze utrzymanie i rozwój

Monitoring, logi i reagowanie na incydenty

Nawet dobrze zabezpieczona integracja wymaga stałej obserwacji. Monitoring pozwala wyłapać nie tylko awarie, ale też subtelne sygnały problemów: wzrost błędów autoryzacji, skoki liczby żądań, nietypowe godziny aktywności lub powtarzalne wywołania z jednego źródła.

Logi muszą być przydatne diagnostycznie, ale bezpieczne. Nie wolno zapisywać pełnych sekretów, tokenów ani wrażliwych danych osobowych. W praktyce oznacza to maskowanie danych, kontrolę dostępu do logów i rozdzielenie poziomów logowania.

Warto też przygotować prostą procedurę reakcji. Kto unieważnia klucz? Jak szybko przełączamy integrację na nowy sekret? Gdzie sprawdzamy zakres szkody? Dobrze spisany plan skraca czas reakcji i ogranicza chaos podczas incydentu.

- monitoring błędów i obciążenia

- alerty o nieprawidłowościach

- maskowanie wrażliwych danych

- procedura unieważnienia kluczy

- plan reakcji na incydent

Proces utrzymania bezpiecznej integracji po wdrożeniu

Bezpieczeństwo integracji API nie kończy się w dniu wdrożenia. Zmieniają się wersje usług, prawa dostępu, procesy zespołu i sposób korzystania z systemu. Dlatego potrzebny jest regularny przegląd konfiguracji, logów i sekretów.

Dobrym nawykiem jest okresowy audyt uprawnień i rotacja kluczy. Warto sprawdzać, czy wszystkie sekrety są nadal potrzebne, czy nie ma martwych integracji i czy środowiska testowe nie mają zbyt szerokich praw. Istotne jest też dokumentowanie zmian, aby zespół wiedział, co z czym jest powiązane.

Jeśli utrzymujesz stronę WWW, sklep online albo rozwiązanie dedykowane z wieloma integracjami, bezpieczeństwo API powinno być częścią standardowej opieki technicznej. To proces, nie jednorazowa konfiguracja.

- regularny audyt sekretów

- przegląd martwych integracji

- aktualizacja dokumentacji

- rotacja i unieważnianie kluczy

- cykliczny przegląd uprawnień

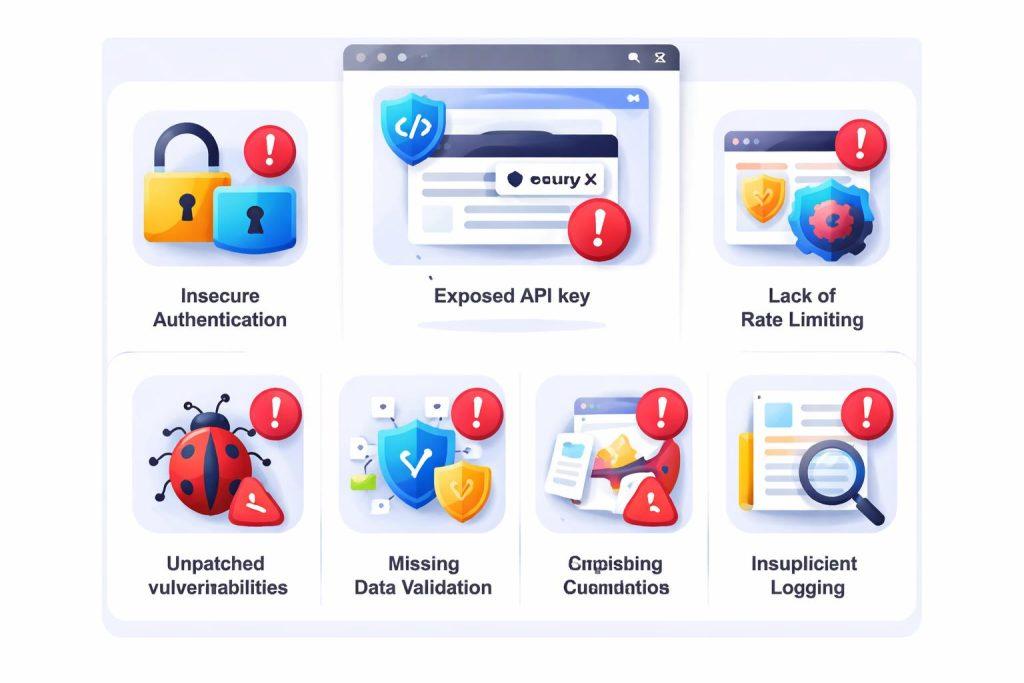

Najczęstsze błędy, których warto unikać

W praktyce większość incydentów wynika z kilku powtarzalnych błędów. Najgroźniejsze jest traktowanie klucza API jak zwykłej zmiennej w kodzie. Równie ryzykowne jest używanie jednego sekretu do wszystkiego i pozostawienie go bez kontroli przez wiele miesięcy.

Drugim problemem jest nadmierne zaufanie do frontendu. Walidacja w przeglądarce poprawia UX, ale nie chroni systemu. Backend zawsze musi potwierdzić, że dane są poprawne i że użytkownik ma prawo wykonać daną akcję.

Trzecia grupa błędów dotyczy obserwowalności. Jeśli nie ma alertów, logów i metryk, zespół dowiaduje się o problemie zbyt późno. W integracjach API szybka reakcja często ma większe znaczenie niż samo wykrycie błędu.

- sekrety w froncie

- jeden klucz do wszystkiego

- brak walidacji backendowej

- brak alertów i monitoringu

- pomylenie środowisk

Checklist wdrożeniowy dla bezpiecznej integracji API

Poniższa lista pomaga szybko sprawdzić, czy integracja została przygotowana poprawnie. To praktyczny punkt odniesienia zarówno dla nowych wdrożeń, jak i audytu istniejących rozwiązań.

Jeśli choć kilka punktów nie jest spełnionych, warto potraktować to jako sygnał do poprawy architektury lub procesu utrzymania.

- Przenieś sekrety i klucze API z frontendu do backendu.

- Nadaj kluczom minimalny możliwy zakres uprawnień.

- Rozdziel środowiska testowe, stagingowe i produkcyjne.

- Używaj bezpiecznego systemu do przechowywania sekretów.

- Włącz rate limiting, throttling i cache tam, gdzie to możliwe.

- Waliduj dane po stronie frontendu i backendu.

- Zabezpiecz webhooki i adresy zwrotne przed nieautoryzowanym użyciem.

- Dodaj monitoring, alerty i dashboard ruchu API.

- Maskuj wrażliwe dane w logach.

- Przygotuj procedurę rotacji i unieważniania kluczy.

- Sprawdź repozytoria, logi i pliki konfiguracyjne pod kątem sekretów.

- Przeprowadzaj cykliczny audyt integracji i uprawnień.

Powiązane artykuły

Jeśli temat integracji i logiki aplikacyjnej jest Ci bliski, zobacz też materiały, które rozwijają pokrewne zagadnienia wdrożeniowe i architektoniczne.

- <a href="https://mcwebdesign.pl/en/jak-zbudowac-wieloetapowy-kreator-konfiguracji-na-stronie-www-bez-utraty-konwersji/">wieloetapowy kreator konfiguracji</a>

- <a href="https://mcwebdesign.pl/en/integracja-api-cennikow-b2b-indywidualne-warunki-handlowe-poziomy-dostepu/">integracja API dla cenników B2B</a>

- <a href="https://mcwebdesign.pl/en/nowoczesne-strony-www-kluczowe-trendy-i-najlepsze-praktyki/">Nowoczesne strony www: Kluczowe trendy i najlepsze praktyki</a>

Checklist

- Przenieś sekrety i klucze API z frontendu do backendu.

- Nadaj kluczom minimalny możliwy zakres uprawnień.

- Rozdziel środowiska testowe, stagingowe i produkcyjne.

- Używaj bezpiecznego systemu do przechowywania sekretów.

- Włącz rate limiting, throttling i cache tam, gdzie to możliwe.

- Waliduj dane po stronie frontendu i backendu.

- Zabezpiecz webhooki i adresy zwrotne przed nieautoryzowanym użyciem.

- Dodaj monitoring, alerty i dashboard ruchu API.

- Maskuj wrażliwe dane w logach.

- Przygotuj procedurę rotacji i unieważniania kluczy.

- Sprawdź repozytoria, logi i pliki konfiguracyjne pod kątem sekretów.

- Przeprowadzaj cykliczny audyt integracji i uprawnień.

FAQ

Czy klucz API może być bezpiecznie zapisany w JavaScript na froncie?

Nie. Każdy sekret umieszczony we froncie należy traktować jako ujawniony, bo użytkownik może go odczytać z kodu, narzędzi deweloperskich lub ruchu sieciowego. Klucze powinny być przechowywane po stronie backendu lub w bezpiecznej warstwie serwerowej.

Dlaczego backend jest lepszym miejscem do integracji API niż frontend?

Backend pozwala ukryć sekrety, filtrować dane, walidować żądania, wdrażać limity i logować zdarzenia bez ujawniania szczegółów zewnętrznego API użytkownikowi. To znacznie zmniejsza ryzyko wycieku i nadużyć.

Jakie limity warto ustawić dla integracji API?

Najczęściej stosuje się limity per użytkownik, per IP, per token i per endpoint. Dodatkowo warto kontrolować liczbę żądań w czasie, używać cache tam, gdzie to możliwe, oraz monitorować anomalie w ruchu.

Jak wykryć, że klucz API mógł zostać przechwycony?

Sygnałami alarmowymi są nagły wzrost liczby żądań, nietypowe błędy autoryzacji, wywołania z nieznanych źródeł, przekroczenie limitów oraz działania poza standardowymi godzinami. Pomagają też alerty i regularna analiza logów.

Jak często należy robić audyt bezpieczeństwa integracji API?

Najlepiej cyklicznie, na przykład przy każdym większym wdrożeniu, po zmianie dostawcy API oraz okresowo w ramach przeglądu utrzymaniowego. W praktyce warto też regularnie rotować klucze i sprawdzać, czy wszystkie integracje nadal są potrzebne.

Podsumowanie

Bezpieczna integracja API na stronie WWW wymaga trzech rzeczy: ukrycia sekretów po stronie backendu, ograniczenia skutków ewentualnego przejęcia klucza oraz stałego monitoringu i utrzymania. Największe ryzyka wynikają zwykle nie z samego API, lecz z błędnej architektury, zbyt szerokich uprawnień i braku kontroli nad ruchem oraz konfiguracją.